En la era digital en la que vivimos, la seguridad de nuestra información es una prioridad. Una de las herramientas más poderosas para garantizar la protección de datos y la comunicación segura es SSH (Secure Shell). Utilizar SSH es fundamental para conectarse de forma segura a servidores remotos, transferir archivos de manera segura y ejecutar comandos de forma remota. En este artículo, te guiaremos a través de los conceptos básicos para que puedas empezar a utilizar SSH de manera efectiva y segura.

Si eres nuevo en el mundo de la administración de servidores o simplemente buscas mejorar la seguridad de tus conexiones, aprender a utilizar SSH es un paso crucial. Acompáñanos en este viaje para descubrir cómo esta herramienta puede mejorar tu experiencia en línea.

Conceptos básicos de SSH

Para comenzar a utilizar SSH, es fundamental comprender algunos conceptos básicos. SSH es un protocolo de red que permite a los usuarios acceder de forma segura a un servidor remoto. Aquí tienes algunos pasos clave para empezar:

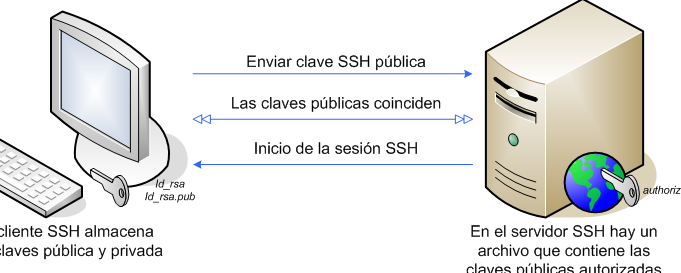

- Generar un par de claves pública y privada: La clave pública se guarda en el servidor remoto, mientras que la clave privada se guarda en tu máquina local. Esto asegura que solo tú puedas acceder al servidor.

- Conexión al servidor remoto: Utiliza un cliente SSH para establecer una conexión segura con el servidor. Introduce tu clave privada para autenticarte de forma segura.

- Ejecutar comandos de forma remota: Una vez conectado al servidor, puedes ejecutar comandos de forma remota como si estuvieras físicamente en el servidor.

Estos pasos básicos te darán una sólida base para comenzar a utilizar SSH de manera efectiva.

Configuración avanzada de SSH

Una vez que te sientas cómodo con los conceptos básicos de SSH, puedes explorar opciones de configuración avanzada para mejorar la seguridad y la eficiencia. Aquí te presentamos algunos puntos a considerar:

- Uso de autenticación de dos factores: Añadir una capa adicional de seguridad a tus conexiones SSH mediante la autenticación de dos factores.

- Configuración de cortafuegos: Utiliza reglas de cortafuegos para restringir el acceso SSH solo a direcciones IP específicas, aumentando la seguridad de tus conexiones.

- Implementación de claves SSH de tiempo limitado: Genera claves SSH con una validez temporal, lo que reduce el riesgo de accesos no autorizados.

Explorar estas configuraciones avanzadas te permitirá personalizar tu experiencia con SSH y mejorar la seguridad de tus conexiones.

Usos prácticos de SSH

Además de la conexión segura a servidores remotos, SSH tiene una amplia variedad de usos prácticos que pueden facilitar tu trabajo diario. Aquí te presentamos algunos conceptos clave:

- Transferencia segura de archivos: Utiliza SSH para transferir archivos de forma segura entre tu máquina local y un servidor remoto.

- Túneles SSH: Crea túneles SSH para redirigir tráfico de red de forma segura a través de conexiones no seguras, protegiendo la información sensible.

- Acceso a bases de datos de forma segura: Utiliza SSH para acceder de forma segura a bases de datos alojadas en servidores remotos, protegiendo la información confidencial.

Explorar estos usos prácticos te ayudará a aprovechar al máximo las capacidades de SSH en tu entorno de trabajo.

Aprender a utilizar SSH es fundamental para garantizar la seguridad de tus conexiones y la protección de tus datos. Ya sea que estés administrando servidores remotos o simplemente buscando una forma segura de transferir archivos, SSH es una herramienta poderosa que puede facilitar tu vida digital. ¡No dudes en explorar más allá de los conceptos básicos y descubrir todas las posibilidades que SSH tiene para ofrecer!